軟件安全測試中的Web安全測試詳解 聚焦CSRF攻擊與網(wǎng)絡(luò)信息安全軟件開發(fā)

在當(dāng)今數(shù)字化時代,網(wǎng)絡(luò)與信息安全已成為軟件開發(fā)的生命線。軟件安全測試,特別是針對Web應(yīng)用的安全測試,是確保軟件系統(tǒng)抵御惡意攻擊、保護(hù)用戶數(shù)據(jù)和維護(hù)業(yè)務(wù)連續(xù)性的關(guān)鍵環(huán)節(jié)。本文將深入探討Web安全測試的核心內(nèi)容,并詳細(xì)解析一種常見且危險的攻擊方式——跨站請求偽造(CSRF)攻擊,同時闡述在網(wǎng)絡(luò)與信息安全軟件開發(fā)中應(yīng)遵循的原則與實踐。

一、Web安全測試概述

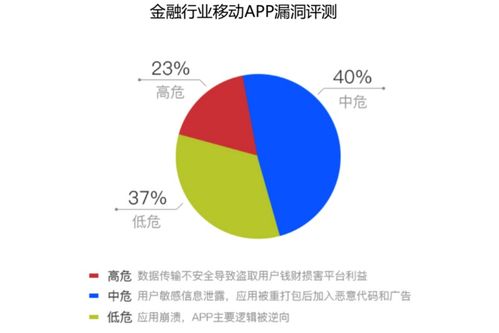

Web安全測試是一種專門評估Web應(yīng)用程序安全性的過程,旨在發(fā)現(xiàn)并修復(fù)可能被攻擊者利用的漏洞。其測試范圍廣泛,通常包括但不限于:

- 身份驗證與授權(quán)測試:驗證用戶登錄、會話管理及權(quán)限控制機(jī)制是否牢固。

- 輸入驗證測試:檢查系統(tǒng)對用戶輸入(如表單數(shù)據(jù)、URL參數(shù))的處理,防范注入攻擊(如SQL注入、XSS)。

- 配置管理測試:評估服務(wù)器、框架及組件的安全配置是否得當(dāng)。

- 敏感數(shù)據(jù)保護(hù)測試:確保密碼、個人身份信息、金融數(shù)據(jù)等在傳輸與存儲過程中得到充分加密。

- 業(yè)務(wù)邏輯測試:檢查應(yīng)用程序的業(yè)務(wù)流程是否存在可被利用的設(shè)計缺陷。

二、CSRF攻擊詳解:原理、危害與示例

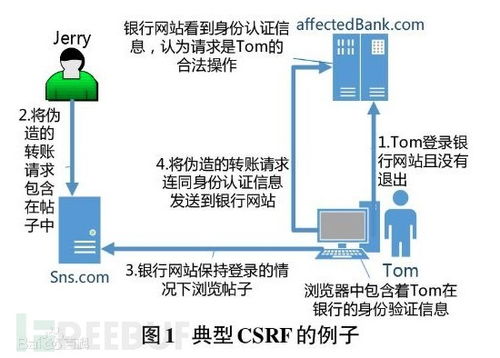

跨站請求偽造(CSRF)是一種利用用戶已登錄狀態(tài),誘騙其在不知情的情況下執(zhí)行非本意操作的攻擊手段。

1. 攻擊原理:

- 攻擊者構(gòu)造一個惡意網(wǎng)頁或鏈接,其中包含對目標(biāo)網(wǎng)站(用戶已認(rèn)證登錄)的特定操作請求(如轉(zhuǎn)賬、修改密碼、發(fā)布內(nèi)容)。

- 用戶瀏覽器在訪問該惡意頁面時,會自動攜帶用戶在目標(biāo)網(wǎng)站的登錄憑證(如Cookie),向目標(biāo)網(wǎng)站發(fā)送請求。

- 目標(biāo)網(wǎng)站服務(wù)器接收到帶有合法憑證的請求后,會誤以為是用戶的自愿操作,從而執(zhí)行命令。

2. 攻擊危害:

- 在用戶不知情下執(zhí)行賬戶操作,導(dǎo)致資金被盜、信息被篡改、垃圾信息發(fā)布等。

- 破壞用戶信任,對應(yīng)用提供商造成聲譽(yù)和經(jīng)濟(jì)損失。

3. 攻擊示例:

假設(shè)某銀行轉(zhuǎn)賬接口為 GET /transfer?to=accountB&amount=1000,且僅依賴會話Cookie認(rèn)證。攻擊者可在自己的網(wǎng)站嵌入以下代碼:`html`

當(dāng)已登錄該銀行的用戶訪問攻擊者頁面時,瀏覽器會自動加載該圖片,從而發(fā)起轉(zhuǎn)賬請求。

三、防御CSRF攻擊的策略

在軟件開發(fā)中,必須集成有效的CSRF防護(hù)措施:

- 使用CSRF令牌(Token):為每個用戶會話生成一個唯一、不可預(yù)測的令牌,并在表單或請求中嵌入該令牌。服務(wù)器在處理請求時驗證令牌的有效性。

- 檢查Referer/Origin頭:驗證HTTP請求頭中的來源信息,確保請求源自同一站點。但需注意其可能被某些瀏覽器限制或篡改。

- 設(shè)置SameSite Cookie屬性:將Cookie的SameSite屬性設(shè)置為

Strict或Lax,可以限制第三方上下文發(fā)送Cookie,從而減輕CSRF風(fēng)險。 - 關(guān)鍵操作使用二次驗證:對于敏感操作(如轉(zhuǎn)賬、修改密碼),要求用戶進(jìn)行二次驗證(如輸入密碼、短信驗證碼)。

四、網(wǎng)絡(luò)與信息安全軟件開發(fā)的實踐原則

構(gòu)建安全的Web應(yīng)用不僅需要測試,更需將安全理念融入開發(fā)全生命周期(DevSecOps):

- 安全設(shè)計:在架構(gòu)設(shè)計階段即考慮安全威脅,遵循最小權(quán)限原則、縱深防御原則。

- 安全編碼:對開發(fā)團(tuán)隊進(jìn)行安全培訓(xùn),使用參數(shù)化查詢防注入,對輸出進(jìn)行編碼防XSS,實施有效的會話管理。

- 自動化安全測試:在CI/CD流水線中集成靜態(tài)應(yīng)用安全測試(SAST)、動態(tài)應(yīng)用安全測試(DAST)及軟件成分分析(SCA)工具,早期發(fā)現(xiàn)漏洞。

- 依賴與配置管理:定期更新第三方庫和框架以修補(bǔ)已知漏洞,確保服務(wù)器和中間件安全配置。

- 持續(xù)監(jiān)控與響應(yīng):部署應(yīng)用后,通過日志監(jiān)控、入侵檢測系統(tǒng)(IDS)和Web應(yīng)用防火墻(WAF)持續(xù)監(jiān)控,并建立安全事件應(yīng)急響應(yīng)流程。

###

Web安全測試是網(wǎng)絡(luò)與信息安全不可或缺的一環(huán),而深入理解如CSRF等具體攻擊手法,能幫助開發(fā)與測試人員更有針對性地構(gòu)建防御體系。將安全測試貫穿于軟件開發(fā)的每一個階段,從設(shè)計、編碼到部署運(yùn)維,是打造堅固可靠、值得用戶信賴的軟件產(chǎn)品的必由之路。在威脅不斷演變的網(wǎng)絡(luò)空間,持續(xù)的安全意識、嚴(yán)謹(jǐn)?shù)牧鞒毯拖冗M(jìn)的技術(shù)工具,共同構(gòu)成了現(xiàn)代信息安全軟件開發(fā)的基石。

如若轉(zhuǎn)載,請注明出處:http://m.kmfll.com.cn/product/46.html

更新時間:2026-04-14 23:29:24